- 部落格專區

- 偽冒天堂遊戲網站之釣魚攻擊調查報告

原來上網下載新遊戲也會遭受到駭客攻擊嗎?TWNIC近期發現了一個駭客集團,他們不但製作了假冒ncsoft的天堂網站,並在遊戲的安裝檔中加入後門程式,並透過SEO將假網站之搜尋排序洗到GOOGLE搜尋第一名,比真網站還高。

當我們以為故事到這裡為止的時候,就低估了該駭客集團的能耐了,他比我們想像的更懂天堂玩家,二十年前天堂流行的時候許多玩家都很熱衷,整天泡在網咖練等,但現在的環境大家已經不太吃慢慢練等這一套玩法了,因此許多人會使用遊戲外掛……我是說使用遊戲助手來協助練等,因此這集團的駭客甚至準備了假的遊戲助手網站,全面性的針對天堂玩家進行攻擊。

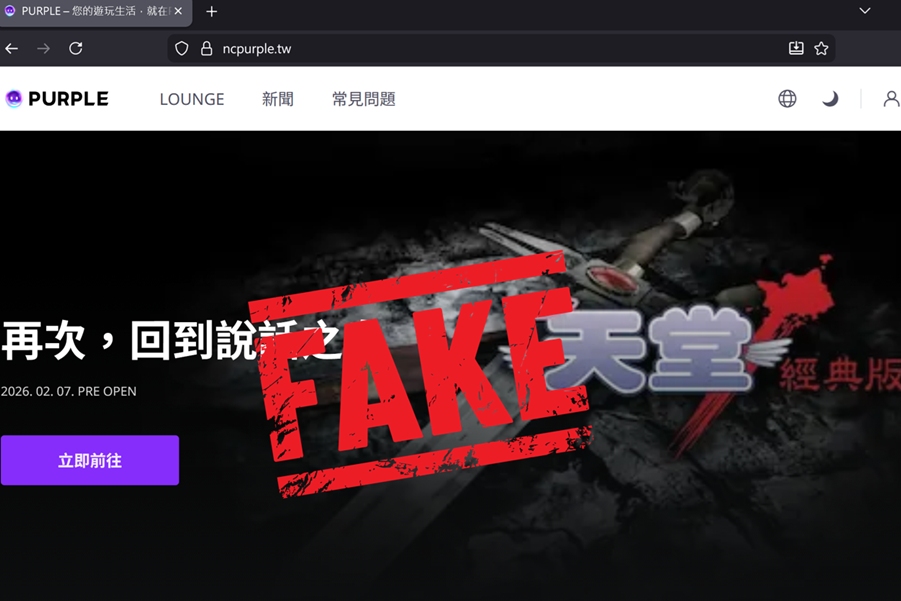

緣起是TWNIC於reddit論壇發現有人發文警告目前(2026/2/22)有出現假的ncsoft purple網頁。(https://www.reddit.com/r/cybersecurity/comments/1rb17ul/ncsoft_purple_launcher_major_rootkitpreos_bootkit/)

圖 1 於reddit論壇發現有仿冒ncsoft的假網頁

該文章中有提到真網頁的域名為purple.plaync.com,而假網頁的域名為purple.purplenc.tw,因TW域名為TWNIC管理範疇,故TWNIC主動進行此事件之調查。

首先在假網頁的域名中可發現其使用到purple字串,搜尋後得知purple為ncsoft的遊戲啟動器,玩家可以在下載purple後透過purple啟動ncsoft的遊戲,例如天堂、劍靈、Aion 2等等。顯然駭客也知曉此點,駭客將假網頁的名稱取名為purple,並透過SEO洗到Google搜尋排行第一,真正的官網則為排行第二。

圖 2 仿冒ncsoft的假網頁透過SEO洗到搜尋排行第一

假網站連上後可以發現其實它確實是仿冒ncsoft的頁面,在網站的右上角可以點擊下載駭客加料的purple軟體。

圖 3 仿冒ncsoft的假網頁截圖

透過Virustotal檢測加料的purple軟體(md5:d0012fc8cd3ba3ffcb2a15d98ec3b270),因為有進行封裝因此並沒有任何防毒軟體檢測出異常

圖 4假網頁下載的惡意程式檢測結果

透過process monitor進行動態分析,可以發現該程式執行後會接著執行幾個程式

1.u.exe

2.Powershell.exe

3.Wscript.exe

圖 5 惡意程式動態分析結果

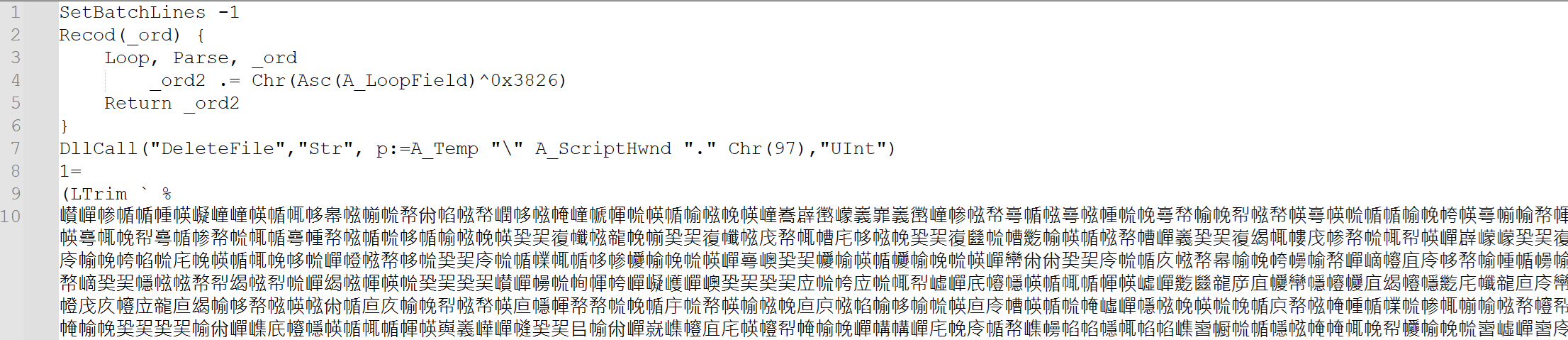

u.exe(md5: 830d938d575de3df6c7d3c0ee751ad9b)其實就是更名過的AutoHotkey程式,會讀入檔案u.ahk(md5:

6ba2206f4aa9aa74410337443abaae01)並執行, u.ahk檔案為編碼過的script

圖 6 惡意Script u.ahk內容

解碼後可知他主要是執行PowerShell並將惡意程式路徑加入Windows Defender白名單以繞過防護。

圖 7 惡意Script u.ahk解碼後內容

除此之外還有植入遠端控制軟體sun.exe(md5:

1c50e11d6eff8908bfef228f5f1c862c)到系統中,該軟體為中國的上海贝锐信息科技所開發的向日葵远程控制软件,可讓駭客於遠端操控此電腦

圖 8 遠端控制軟體向日葵远程控制软件

最後執行的Wscript.exe則是會執行link.vbs(md5: 4cf714ca349a229d9e29f87d1123ef3b)

圖 9 Wscript會執行惡意script link.vbs

檢視link.vbs,發現其會依序執行update.exe、msedge.exe、svchost.exe,但這三隻程式其實與上述的u.exe是同一隻程式,推測如此命名只是為了讓其執行相應的script,即update.ahk(md5: 5186904c36c2f0966ab37bbe2bdf0ae1)、msedge.ahk(md5: a06b4cdeb30f6b8a1b3cae8c2e9171b8)、svchost.ahk(md5: 02a8c1e98626a11169800759f3016451)

圖 10惡意script link.vbs內容

update.ahk除了有規避防護之行為外,更會drop惡意程式並執行,由於已有其他資安人員針對相關惡意script進行深入的行為分析(若有興趣請參閱參考資料1),故本文僅針對後續IP/DN進行更深度之關聯。

由於TWNIC為.tw網域之註冊機構,故可調閱並分析該駭客之其他註冊域名,發現其除了purplenc.tw之外目前還有註冊5個域名,分別如下

l discord.com.tw

l metamask.com.tw

l potplayer.com.tw

l tw711.com.tw

l gdlmg.club.tw

由於此駭客會將域名命名為與欲仿冒的目標相彷,故前幾個域名我們大概可以猜出他的仿冒目標為何,雖然目前部分域名並未有相應之網頁,推測是之後會使用或之前已用過但目前未使用。

比較有趣的是最後一個域名,該域名無法直接看出是模仿什麼網頁,但其實稍微搜尋一下此域名就可找到相關資訊,原來該域名是模仿天堂的外掛論壇,另外也發現到tw711.com.tw並非是模仿7-11,而是模仿天堂的外掛付費頁面shop.tw711.net,全方面的針對天堂玩家進行攻擊。

圖 11 天堂外掛論壇的假外掛網址公告

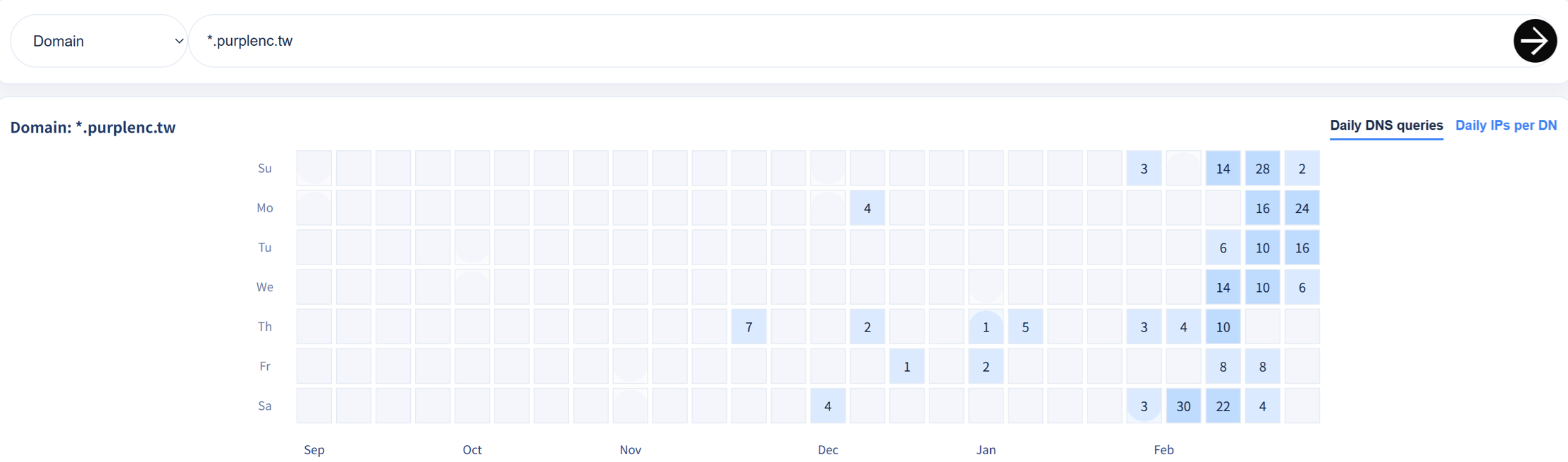

檢視TWNIC的Passive DNS系統,發現該假網站已有數百次連線紀錄,以TWNIC的DNS流量佔據台灣約0.1%推估,全台應有超過10萬次連線至此假網站之紀錄。

圖 12 透過Passive DNS發現此網站已有數百次連線紀錄

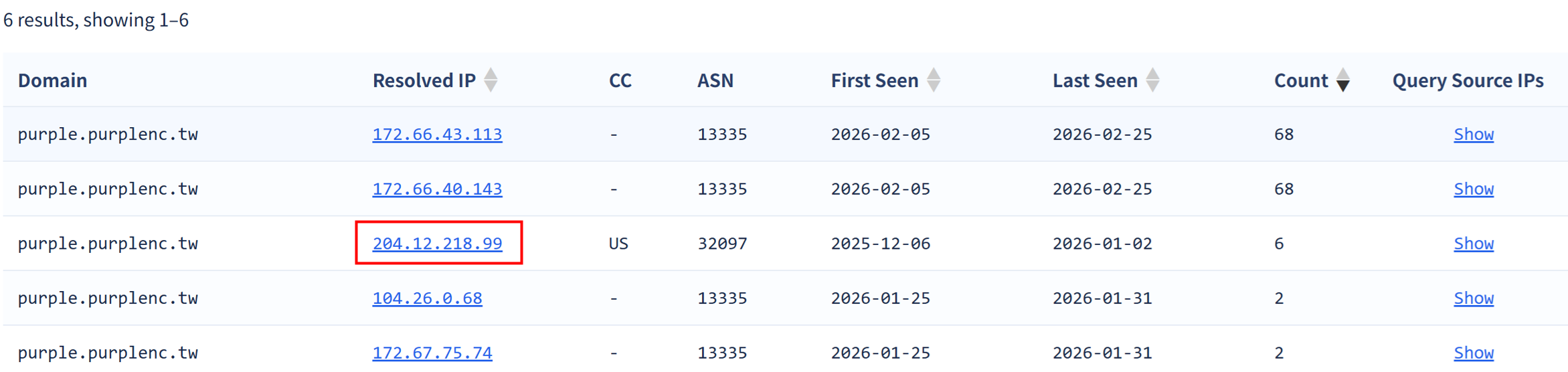

雖然駭客近期將網站移動到Cloudflare以隱藏其IP,但我們仍可從Passive DNS挖掘舊有活動,發現該網站之前使用的IP是204.12.218.99

圖 13 該網站之前使用的主機是204.12.218.99

透過Virustotal情資,可以從204.12.218.99關連到5個未掌握之惡意域名,

l ncpurple.tw

l playpurple.tw

l ncplay.com.tw

l tw-ncsoft.com

l ncxon.com

圖 14 透過Virustotal情資關聯出更多惡意域名

透過Scout情資平台查詢

204.12.218.99,發現此IP曾試圖模仿過其他網站

l 楓之谷世界

l 指南 : 天堂W-NCSOFT

l PURPLE – 您的遊玩生活,就在PURPLE

l GDaily - 免費網路資源

圖 15 透過Scout情資發現此IP曾模仿過其他網站

繼續透過Scout情資平台進行關聯分析,找尋模仿過天堂等上述四個網站的紀錄,關聯出駭客曾使用過IP 38.54.108.98、38.60.162.131、38.60.203.94以及域名purpleplay.com.tw、purple-ncsoft.com、lineageclassic.ncplay.tw、tp.tslcn.top

最後根據註冊者的資訊進行分析,發現其中一名註冊者使用的email帳號有出現在domaintools的研究”Chinese Malware Delivery Domains Part II: Data Collection”中,故可確定本次模仿天堂/purple網站之惡意行為與前述攻擊屬同一族群駭客所為,詳情可見參考資料2

本次的調查所發現的IOC如下:

駭客建置偽冒網頁且正散播惡意程式之域名

purplenc.tw(已封鎖)

ncpurple.tw(已封鎖)

playpurple.tw(已封鎖)

purpleplay.com.tw(已封鎖)

ncplay.tw(已封鎖)

ncxon.com

駭客所掌握的其他域名

tw-ncsoft.com

ncplay.com.tw

discord.com.tw

metamask.com.tw

potplayer.com.tw

tw711.com.tw

gdlmg.club.tw

lineageclassic.tw

purple-ncsoft.com

tp.tslcn.top

駭客所使用之網站IP

204.12.218.99

38.54.108.98

38.60.162.131

38.60.203.94

駭客所使用之惡意程式

d0012fc8cd3ba3ffcb2a15d98ec3b270 含惡意後門的purple安裝程式

6ba2206f4aa9aa74410337443abaae01 惡意script

4cf714ca349a229d9e29f87d1123ef3b 惡意script

5186904c36c2f0966ab37bbe2bdf0ae1 惡意script

a06b4cdeb30f6b8a1b3cae8c2e9171b8 惡意script

02a8c1e98626a11169800759f3016451 惡意script

1c50e11d6eff8908bfef228f5f1c862c sun遠端遙控軟體

參考資料1:【威脅情資】nc 天堂釣魚網站遊戲安裝檔夾帶 RedCap 木馬之逆向分析

參考資料2:Chinese

Malware Delivery Domains Part II: Data Collection

https://dti.domaintools.com/research/chinese-malware-delivery-domains-part-ii-data-collection